Rückerstattung Garantie

Unsere 412-79 pdf Demo mit den wichtigsten Wissenspunkten wird Ihnen helfen, das Examen gut zu bestehen, aber falls Sie einen Durchfall haben, versprechen wir Ihnen volle Rückerstattung, um Ihren wirtschaftlichen Verlust zu reduzieren. Unser einziges Ziel ist es, dass Sie die Prüfung mithilfe unseres Produktes gut bestehen können.

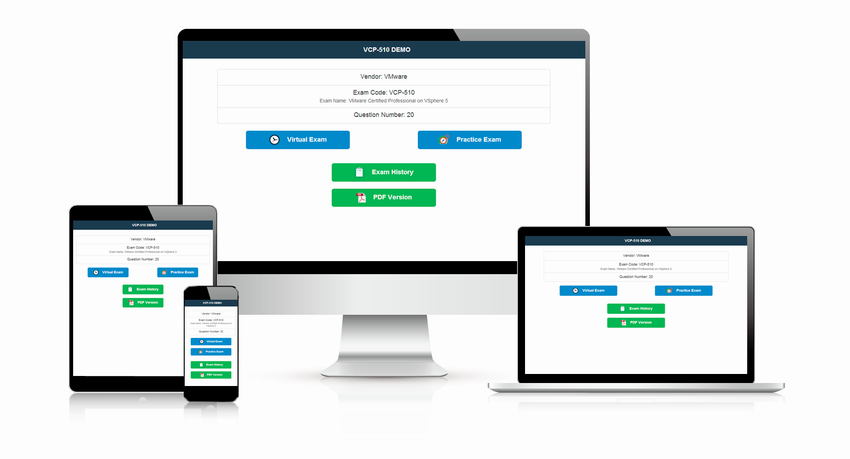

Auf Windows/ Mac/ Android/ iOS (iPad, iPhone) sowie andere Betriebssysteme ist die Online Test Engine für 412-79 Fragenkataloge auch verwendbar, denn diese basiert auf der Software vom Web-Browser.

Aktualisierung in einem Jahr

Um die Neuigkeit der aktuellen Prüfung-Informationen zu behalten, überprüfen wir ständig die Aktualisierung von 412-79 Prüfungsfragen und Antworten. Einjähriges freies Update steht zur Verfügung, nachdem Sie bestellt und bezahlt. Wir schicken Ihnen die neuesten 412-79 pdf torrent Materialien, sobald wir irgendwelche Prüfung Aktualisierung haben.

Unsere Website ist sehr empfehlend für bekannte EC-COUNCIL Praxis-Prüfung. Wir bieten die umfassendste Prüfung-Lernmaterialien und helfen den Kunden, das Examen mit dem Prädikat "gut" ("sehr gut") zu bestehen. Es gibt viele unterschiedene Eigenschaften unseres 412-79 pdf vce Materiales von anderen Dump-Anbietern, z.B.: echte 412-79 Prüfungsfragen mit genauen Antworten, sofortiges Herunterladen nach der Bezahlung, kostenloses Update innerhalb ein Jahr und 100% Pass Garantie für die 412-79 Praxis Prüfung. Mit unserer 412-79 exams4sure praktischen Überprüfung können Sie Ihre Fähigkeiten und Fähigkeiten verbessern, um die Schwierigkeit in dem echten Examen zu überwinden. Unsere Certified Ethical Hacker Dumps Torrent enthält die meisten neuesten Schulungsunterlagen, mit den Sie das Examen mit dem Prädikat "gut" ("sehr gut") bestehen können, nachdem Sie sich mit dem Inhalt von 412-79 pdf vce bekanntgemacht haben.

Als professioneller Anbieter von Prüfung Materialien bietet unsere Website nicht nur die neuesten EC-COUNCIL pdf torrent und genaue Antworten, sondern auch garantieren Ihnen Prüfung-Pass bei Ihrem ersten Versuch. Unsere 412-79 exams4sure pdf helfen Ihnen bei der Prüfungsvorbereitung. Alle Trainingsmaterialien von EC-Council Certified Security Analyst (ECSA) pdf vce werden von unseren IT-Experten geschrieben. Alle Testfragen und Antworten sind sehr leicht zu verstehen, so dass die Übung und Geschicklichkeit nur ein oder zwei Tage kostet. 412-79 dumps torrent wird Ihnen die neuesten Prüfungsinformationen und die genauen Antworten anbieten. Sie können die kostenlose 412-79 pdf Demo als Probe herunterzuladen, bevor Sie sich für den Kauf entscheiden.

Wir zielen darauf ab, gründliche und beste 412-79 pdf torrent Materialien für maßgebliche Zertifizierung zu bieten. Mit Hilfe unserer neuesten 412-79 exams4sure Übung können Sie Ihre Fähigkeiten und beruflichen Fähigkeiten in dem echten Examen verbessern. Wir haben bereits Tausenden von Kandidaten geholfen, die Prüfung mit unserem 412-79 pdf vce bei dem ersten Versuch zu bestehen. Unsere Website ist die erste Wahl der Prüfungs-Dump-Anbietern, besonders für diejenigen, die 412-79 Praxis Prüfung schneller mit weniger Zeit und Geld bestehen wollen. Die Wahl unserer 412-79 exams4sure pdf als Ihr Studienführer ist ein garantierter Weg für erfolgreiche Karriere.

Echte Fragen mit genauen Antworten

Alle 412-79 Prüfungsfragen auf unserer Website sind von unseren autoritativen Experten geschrieben und getestet, die reiche Erfahrung in dem Lernen und Ausbildung von 412-79 pdf vcehaben und die neuesten Prüfungsinformationen von 412-79 exams4sure Überprüfung gut kennen. Deshalb decken unsere Trainingsmaterialien fast 98% der Wissenspunkte ab und können unsere Kunden die 412-79 Prüfung mit dem Prädikat "gut" ("Sehr gut") bestehen. Versuchen Sie die kostenlose Demo von Prüfungsfragen bitte, Sie können die Richtigkeit unserer Fragen und Antworten bevor Bestellung mal prüfen.

EC-COUNCIL EC-Council Certified Security Analyst (ECSA) 412-79 Prüfungsfragen mit Lösungen:

1. What threat categories should you use to prioritize vulnerabilities detected in the pen testing report?

A) Low, medium, high, serious, critical

B) 1, 2, 3, 4, 5

C) A, b, c, d, e

D) Urgent, dispute, action, zero, low

2. Which of the following is developed to address security concerns on time and reduce the misuse or threat of attacks in an organization?

A) Configuration checklists

B) Vulnerabilities checklists

C) Action Plan

D) Testing Plan

3. Software firewalls work at which layer of the OSI model?

A) Transport

B) Data Link

C) Network

D) Application

4. Which one of the following 802.11 types uses either FHSS or DSSS for modulation?

A) 802.11a

B) 802.11b

C) 802.11-Legacy

D) 802.11n

5. Hackers today have an ever-increasing list of weaknesses in the web application structure at their disposal, which they can exploit to accomplish a wide variety of malicious tasks.

New flaws in web application security measures are constantly being researched, both by hackers and by security professionals. Most of these flaws affect all dynamic web applications whilst others are dependent on specific application technologies. In both cases, one may observe how the evolution and refinement of web technologies also brings about new exploits which compromise sensitive databases, provide access to theoretically secure networks, and pose a threat to the daily operation of online businesses.

What is the biggest threat to Web 2.0 technologies?

A) URL Tampering Attacks

B) Inside Attacks

C) SQL Injection Attacks

D) Service Level Configuration Attacks

Fragen und Antworten:

| 1. Frage Antwort: A | 2. Frage Antwort: B | 3. Frage Antwort: B | 4. Frage Antwort: C | 5. Frage Antwort: C |

PDF Version

PDF Version

Qualität und WertZertPruefung Simulationssysteme werden nach den höchsten Standards der technischen Genauigkeit geschrieben und entwickeln sich nur von zertifizierten Fachexperten und veröffentlichte Autoren - keine alle dumps.

Qualität und WertZertPruefung Simulationssysteme werden nach den höchsten Standards der technischen Genauigkeit geschrieben und entwickeln sich nur von zertifizierten Fachexperten und veröffentlichte Autoren - keine alle dumps. Überprüft und ZertifiziertWir bemühen uns, die Produkte mit hoher Qualität zu bieten, die von Lieferanten und Dritt-Partei Zertifikation bescheinigt. Wir haben eine Profi-Lizenz, so dass wir immer Ihnen die Qualität und Vielfältigkeit unserer Materialien gewährleisten.

Überprüft und ZertifiziertWir bemühen uns, die Produkte mit hoher Qualität zu bieten, die von Lieferanten und Dritt-Partei Zertifikation bescheinigt. Wir haben eine Profi-Lizenz, so dass wir immer Ihnen die Qualität und Vielfältigkeit unserer Materialien gewährleisten. Schlüssel zum Leichten ErfolgWenn Sie unsere dumps benutzen, können Sie mehr als 98% Durchlaufsmöglichkeit haben. Wenn Sie nicht zum ersten Mal diese Prüfung bestehen, geben wir Ihnen voll Gebühr zurück! Und Sie brauchen nicht, alle Prüfungsmaterialien zu lesen.

Schlüssel zum Leichten ErfolgWenn Sie unsere dumps benutzen, können Sie mehr als 98% Durchlaufsmöglichkeit haben. Wenn Sie nicht zum ersten Mal diese Prüfung bestehen, geben wir Ihnen voll Gebühr zurück! Und Sie brauchen nicht, alle Prüfungsmaterialien zu lesen. Proben vor dem EinkaufSie können freie Demos herunterladen, bevor Sie unsere Produkte kaufen. Beim Probieren können Sie Interface, Fragensqualität und Brauchbarkeit unserer Prüfungsfragen kennen lernen, bevor Sie sich für den Kauf entscheiden.

Proben vor dem EinkaufSie können freie Demos herunterladen, bevor Sie unsere Produkte kaufen. Beim Probieren können Sie Interface, Fragensqualität und Brauchbarkeit unserer Prüfungsfragen kennen lernen, bevor Sie sich für den Kauf entscheiden.

Neueste Kommentare

Neueste Kommentare